Anwesenheitserkennung: Unterschied zwischen den Versionen

K (Unnötige html Tags ersetzt / entfernt; Vorschlag zu Nutzung von source tags) |

|||

| Zeile 606: | Zeile 606: | ||

Vorteile: | Vorteile: | ||

* Automatische Ermittlung aller in FHEM konfigurierten LE Devices | |||

* Möglichkeit, die o.g. Deviceermittlung im Script zu umgehen | |||

* Es werden nur Devices abgefragt, die im Status "present" sind, also mit ziemlicher Sicherheit auch verfügbar sind | |||

* Ein evtl. auf dem FHEM telnet-Port gesetztes Passwort kann im Script hinterlegt werden | |||

| Zeile 622: | Zeile 622: | ||

'''gatttool''' - Bestandteil von bluez | '''gatttool''' - Bestandteil von bluez | ||

gatttool ist auf den meisten Distributionen im bluez-Paket, allerdings nicht bei Opensuse. Dort muss man das Sourcepaket von bluez installieren und selbst kompilieren. | gatttool ist auf den meisten Distributionen im bluez-Paket, allerdings nicht bei Opensuse. Dort muss man das Sourcepaket von bluez installieren und selbst kompilieren. | ||

gatttool sollte dann nach /usr/bin oder /usr/local/bin kopiert werden, | gatttool sollte dann nach /usr/bin oder /usr/local/bin kopiert werden, | ||

Zusätzlich zu den notwendigen Erweiterungen werden für die Ausführung von gatttool '''Root-Rechte benötigt'''! | Zusätzlich zu den notwendigen Erweiterungen werden für die Ausführung von gatttool '''Root-Rechte benötigt'''! | ||

Das Script selbst gibt es hier: [https://raw.githubusercontent.com/micky0867/lebattery/master/lebattery lebattery] | Das Script selbst gibt es hier: [https://raw.githubusercontent.com/micky0867/lebattery/master/lebattery lebattery] | ||

Am Besten unter /opt/fhem/script/lebattery speichern und ausführbar machen: | Am Besten unter /opt/fhem/script/lebattery speichern und ausführbar machen: | ||

< | <source lang="bash"> | ||

sudo su - | sudo su - | ||

mkdir /opt/fhem/script | mkdir /opt/fhem/script | ||

| Zeile 637: | Zeile 638: | ||

wget https://raw.githubusercontent.com/micky0867/lebattery/master/lebattery | wget https://raw.githubusercontent.com/micky0867/lebattery/master/lebattery | ||

chmod 755 lebattery | chmod 755 lebattery | ||

</ | </source> | ||

Je nach Bedarf können im Script noch die folgenden 3 Parameter angepasst werden: | Je nach Bedarf können im Script noch die folgenden 3 Parameter angepasst werden: | ||

< | <source lang="bash"> | ||

# If allowed_telnetPort is protected by a password, add the password here | # If allowed_telnetPort is protected by a password, add the password here | ||

TELNETPASSWORD="" | TELNETPASSWORD="" | ||

| Zeile 646: | Zeile 648: | ||

# Use this, if you dont want the script to determine the tags on its own | # Use this, if you dont want the script to determine the tags on its own | ||

LETAGS="" | LETAGS="" | ||

</ | </source> | ||

Das Skript wird dann per cron-Aufruf unter root folgendermaßen gestartet: | Das Skript wird dann per cron-Aufruf unter root folgendermaßen gestartet: | ||

| Zeile 653: | Zeile 655: | ||

</pre> | </pre> | ||

Ausgabe des Skripts, wenn es mit dem Verbose Parameter -v gestartet wird. | Ausgabe des Skripts, wenn es mit dem Verbose Parameter -v gestartet wird. | ||

Beide Devices sind vom Typ NUT mini, das Device mit dem FHEM-Namen '''nut_Micky''' ist im Status '''absent'''. Das zweite Device ist im Status '''present'''. | Beide Devices sind vom Typ NUT mini, das Device mit dem FHEM-Namen '''nut_Micky''' ist im Status '''absent'''. Das zweite Device ist im Status '''present'''. | ||

<pre> | <pre> | ||

| Zeile 666: | Zeile 669: | ||

=== Problemlösungen === | === Problemlösungen === | ||

Falls es Probleme beim Starten des Skripts gibt bzw. man das Skript ohne Reboot des Systems neustarten möchte, kann man dies per kill Befehl erledigen. | Falls es Probleme beim Starten des Skripts gibt bzw. man das Skript ohne Reboot des Systems neustarten möchte, kann man dies per kill Befehl erledigen. | ||

< | <source lang="bash"> | ||

ps -ef | grep lepresenced | ps -ef | grep lepresenced | ||

sudo kill <pid> | sudo kill <pid> | ||

</ | </source> | ||

Debuglevel lepresenced setzen: | Debuglevel lepresenced setzen: | ||

Version vom 30. August 2016, 06:31 Uhr

Viele Benutzer führen bereits eine eigene Anwesenheitserkennung durch. Diese basiert in den meisten Fällen auf Ping Checks oder bei FritzBoxen auf dem Befehl ctlmgr_ctl. Diese Lösungen können aber je nach Aufbau und Funktion FHEM massiv beeinträchtigen. Aufgrund des Aufbaus vom FHEM kann dieses dadurch für mehrere Sekunden zum völligen Stillstand gebracht werden.

In FHEM gibt es mittlerweile mehrere Module, die eine zuverlässige Anwesenheitserkennung bieten, ohne dabei FHEM bei der Ausführung zu beeinträchtigen.

Eine erweiterte Funktion der Anwesenheitserkennung ist die Standortverfolgung, die sich nicht nur auf ein oder sehr wenige mit (eigenem) WLAN versorgte Gebiete beschränkt.

Vorüberlegungen

Generell gibt es mehrere Ansätze um Anwesenheitserkennung mit Handys/Smartphones durchzuführen.

- via PING Checks im gesamten WLAN

- Aktivitätsprüfung auf einer FritzBox

- Bluetooth Checks in der gesamten Wohnung

- eigene Perl-Funktion

- aktive Benachrichtigung des Smartphones, ausgelöst z.B. über Geo-Lokation/Geofence

Dabei gilt bei der Auswahl der Art darauf zu achten wie sich das jeweilige Device verhält. Aufgrund der Vielfältigkeit kann man hier keine allgemeine Vorgehensweise empfehlen. Als einfacher Start (zumindest für Nicht-Apfel Telefone) eignet sich die Ping-Überprüfung und die FritzBox-Abfrage sehr gut.

Randbedingungen

Es gibt Geräte, die ihr WLAN/Bluetooth auch im Standby ständig aktiv haben und auf Anfragen antworten können (fast alle Android-Geräte). Gerade bei Tests über WLAN kann sich das aber signifikant auf die Akku Leistung auswirken.

Andere Geräte wiederum schalten WLAN im Standby Betrieb aus, um Akkukapazität zu sparen. Bluetooth hingegen bleibt weiterhin aktiviert und kann auf Anfragen reagieren. (iPhone)

Wenn man bei einem iPhone die Funktion "über WLAN synchronisieren" aktiviert hat, so ist dies auch im Standby jederzeit pingbar, wenn der Recher auf dem iTunes zum synchroniseren läuft auch an ist. Ansonsten ist bei iPhone Geräten nur die Aktivitätsprüfung mit einer FritzBox oder das überwachen der DHCP Lease auf einer Airport Basestation wirklich zuverlässig.

Auch wenn Bluetooth aktiviert ist, so bleiben einige Mobiltelefone erst dann empfangsbereit, wenn sie bereits zu irgend einem Bluetoothgerät gekoppelt wurden. Sind diese Geräte noch nie gekoppelt worden, deaktivieren diese ihren Bluetooth Empfänger beim verlassen des Bluetooth-Menüs im Gerät (iPhone).

Hier gilt es vor allem auszuprobieren, wie stark der Akku durch eine Anwesenheitserkennung belastet wird. Entscheidend ist hier, in welchem Abstand man eine Anwesenheitserkennung durchführt. Viele Abfragen wirken sich stärker auf den Akku aus als wenige. Wenige Abfragen bieten aber keine zuverlässige und zeitnahe Erkennung.

Als Alternative, unabhängig vom WLAN und der Erkennung, ob ein Gerät dort eingebucht ist oder nicht, bzw. unabhängig von Bluetooth kann zumindest bei einem iPhone die seit iOS 7 nochmals stark verbesserte Geo-Lokation (Geofencing) genutzt werden. Die iPhone Apps Geofency oder Geofancy werden über das FHEM-Modul GEOFANCY angebunden und übertragen ihren Status immer dann, wenn ein definierter Standort betreten oder verlassen wird. Gekoppelt mit entsprechenden Notify und/oder Watchdog Kommandos ist so ebenfalls eine sehr zuverlässige Anwesenheitserkennung möglich (und das nicht nur für das eigene Zuhause).

Das PRESENCE Modul

Das PRESENCE Modul bietet für die Anwesenheitserkennung mehrere Varianten an. Diese sind aktuell folgende:

- lan-ping - Das Überwachen via PING Checks, die durch den FHEM Server versandt werden.

- fritzbox - Das Überwachen von Geräten auf einer FritzBox via ctlmgr_ctl (Nur auf einer FritzBox möglich)

- local-bluetooth - Das Überwachen via Bluetooth Checks, die vom FHEM Server direkt durchgeführt werden (angeschlossener Bluetooth-Stick und die Software bluez voraussgesetzt)

- lan-bluetooth - Das Überwachen von Bluetoothgeräte, über Netzwerk. Auf einer oder mehreren Maschinen im Netzwerk (z.B. Raspberry Pi) läuft ein Presence-Daemon, der nach Bluetooth-Geräten sucht. Um mehrere Presence-Daemon mit FHEM zu verbinden, gibt es den Collector-Daemon, der sich zu allen Presence-Damons im Netzwerk verbindet und das Ergebnis von allen zusammenfasst.

- function - Das Überwachen mithilfe einer selbst geschrieben Perl-Funktion, die den Anwesenheitsstatus zurückgibt (0 oder 1)

- shell-script - Das Überwachen mithilfe eines selbst geschriebenen Shell-Programms/Skript, das eine 0 oder 1 ausgibt, um den Anwesenheitsstatus mitzuteilen.

Ping-Überwachung von Geräten im WLAN/LAN

Um ein Gerät via Ping zu überwachen, muss folgende Definition durchgeführt werden:

define Handy PRESENCE lan-ping 192.168.0.30

Dadurch wird die IP-Addresse 192.168.0.30 alle 30 Sekunden geprüft, ob sie erreichbar ist. Wenn sie erreichbar ist, ist der Status "present" (anwesend), ansonsten "absent" (abwesend).

Der Timeout kann verändert werden, indem ein Wert (in Sekunden) an das Define anhängt wird:

define Handy PRESENCE lan-ping 192.168.0.30 60

Nun würde das Handy alle 60 Sekunden geprüft werden.

Nur wenn bei einem iPhone/iPad die Funktion "über WLAN synchronisieren" aktiviert ist, ist es auch im Standby zuverlässig pingbar. Standardmäßig deaktivieren Apple-Geräte ihr WLAN im Standby-Betrieb um die Akkulaufzeit zu verlängern.

FritzBox: direktes Abfragen der Aktivität via ctlmgr_ctl

Eine sehr häufige und auch zuverlässige Methode ist auf einer FritzBox die Abfrage mittels ctlmgr_ctl Befehl. Über diesen lassen sich alle Geräte abfragen ob sie aktiv sind. Ist ein Gerät aktiv, so gilt es als anwesend.

Dieser Modus kann allerdings nur in FHEM Installationen direkt auf einer FritzBox verwendet werden. Des weiteren muss FHEM unter dem User root laufen. Um ein Gerät zu überwachen, wird lediglich der Gerätename benötigt, so wie er unter dem Menüpunkt "Heimnetz" auftaucht.

Die erforderliche Definition:

define Handy PRESENCE fritzbox iPhone-4S

Bluetooth-Überwachung von Geräten durch den FHEM Server

Jenach Aufstellungsort des FHEM Servers kann es sinnvoll sein, eine Bluetooth-Überwachung direkt durch den FHEM Server durchzuführen. Hierbei gilt allerdings zu beachten, dass Bluetooth nicht für große Reichweiten gedacht ist und in den meisten Fällen keine Wände überwinden kann. Das heisst, dass in den meisten Fällen damit nur ein Raum überwacht werden kann.

Je nach Einsatzzweck kann das auch so gewollt sein. Bluetooth USB Sticks, die bereits Bluetooth 4.0 unterstützen, können höhere Reichweiten über Zimmerwände hinaus erreichen. Vorausgesetzt, das Mobilgerät unterstützt Bluetooth 4.0.

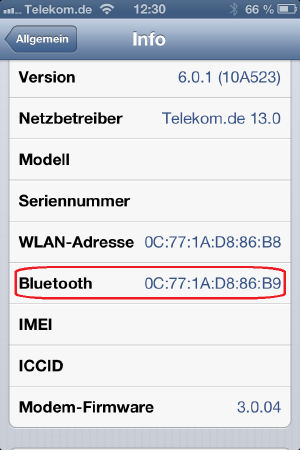

Um eine Überwachung per Bluetooth durchführen zu können, benötigt man die Bluetooth-Adresse eines Gerätes. Diese ähnelt vom Aufbau einer MAC-Adresse. Generell wird die Adresse in den Telefon-Informationen bei Smartphones angezeigt.

Um eine Anwesenheitserkennung via Bluetooth durchzuführen, wird folgende Definition in der Konfiguration benötigt:

define Handy PRESENCE local-bluetooth XX:XX:XX:XX:XX:XX

Bluetooth-Überwachung von Geräten durch verteilte Agenten in der Wohnung (presencd/collectord)

Um eine zuverlässige und flächendeckende Bluetooth-Anwesenheitserkennung durchzuführen, ist es unerlässlich, mehrere Bluetooth-Empfänger zu verwenden, die auf mehrere oder alle Räume verteilt sind.

Hierfür bietet sich zum Beispiel ein Raspberry Pi mit einem Mini-Bluetooth-USB-Stick und evtl. einem WLAN-USB-Stick an. Jeder Raum wird mit solch einem Raspberry ausgestattet und ist im WLAN Netz verfügbar.

Dieses Netz aus Raspberrys wird mit dem presenced (Download-Link ist in der Commandref zum Modul enthalten) ausgestattet. Es stehen bereits entsprechende Pakete für den Raspberry zur Verfügung.

Beide Programme (presenced/collectord) sind Perl-Skripte, die als Daemon im Hintergrund laufen und auf Anfragen via Netzwerk warten. Es wird lediglich eine vollständige Perl-Grundinstallation mit Standardmodulen benötigt. Nach Installation der *.deb Pakete sollten diese noch angewiesen werden, automatisch beim Rechner-Neustart gestartet zu werden:

sudo update-rc.d presenced defaults sudo update-rc.d collectord defaults

Eine detaillierte Benutzung von presenced ist in der Commandref Beschreibung zum PRESENCE Modul enthalten.

Jeden Raum einzeln ansprechen (presenced)

Nun kann zuallererst jeder Raum einzeln angesprochen werden. Dabei ist zu beachten, dass pro Definition in der Konfiguration nur ein Gerät in einem Raum spezifisch überwacht werden kann.

Eine Definition sieht dabei folgendermaßen aus:

define Handy_Wohnzimmer PRESENCE lan-bluetooth XX:XX:XX:XX:XX:XX 192.168.0.10:5111

Damit wird nun das Gerät nur im Wohnzimmer (Raspberry mit IP 192.168.0.10) überwacht.

Alle Räume gemeinsam ansprechen (collectord)

Um jedoch alle Räume gemeinsam zu verwenden, gibt es den Collector-Daemon. Dieser kennt alle presenced-Installationen im Netzwerk und führt eine koordinierte Suche nach den gewünschten Geräten durch. Sobald ein Gerät in einem Raum erkannt wurde, meldet der collectord den Status einschließlich der Angabe des Raumes, in dem das Gerät erkannt wurde.

Um alle Räume zu kennen, müssen diese mit einem Config-File dem collectord mitgeteilt werden. Dieses sieht folgendermaßen aus:

[Schlafzimmer] # Name des Raumes (wird in FHEM als Reading angezeigt) address=192.168.179.31 # IP-Adresse oder Hostname des presenced port=5111 # TCP Port, der verwendet werden soll (standardmäßig Port 5111) presence_timeout=120 # Prüfinterval, das verwendet werden soll, wenn ein Gerät anwesend ist absence_timeout=20 # Prüfinterval, das verwendet werden soll, wenn ein Gerät abwesend ist [Wohnzimmer] address=192.168.179.34 port=5111 presence_timeout=180 absence_timeout=20

Standardmäßig ist dieses Config-File unter /etc/collectord.conf zu finden. Mit dieser Konfiguration kann der Collectord gestartet werden. Es empfiehlt sich diesen mit auf dem FHEM Server zu betreiben. Die erforderliche Definition in der Fhem-Konfiguration:

define Handy PRESENCE lan-bluetooth XX:XX:XX:XX:XX:XX 127.0.0.1:5222

Sobald das Handy irgendwo in der Wohnung erkannt wurde, meldet der Collectord dies sofort an FHEM und teilt den Raum mit.

Eine detaillierte Benutzung von collectord findet man in der Commandref zum PRESENCE Modul.

Überwachung von Geräten mit Perl-Code

Es ist möglich zum Überwachen von Geräten eine eigene Perl-Funktion zu verwenden die dann vom PRESENCE Modul im Hintergrund aufgerufen wird.

define <name> PRESENCE function {...} [ <check-interval> [ <present-check-interval> ] ]

Sobald die Funktion den Rückgabewert 1 hat, ist das Gerät anwesend, bei 0 abwesend.

Beispiel DHCP Überwachung auf Airport Basestation

Die hier vorgestellte Überwachung der DHCP Lease auf Airport Basestations per SNMP ist absolut robust gegenüber dem Ruhezustand von iOS und setzt keine weitere Konfiguration auf dem iPhone voraus. Das Abmelden beim Verlassen des Empfangsbereiches der Basestation geschieht mit etwa 5-10 Minuten Verzögerung und ist somit auch vor kurzzeitigen Empfangsproblemen sicher. Das nebenstehende Bild (???) verdeutlicht noch mal die Unterschiede zwischen einer IP-Basierten Ping-Überwachung und der Überwachung auf Ebene der Basestation oder FritzBox.

Bevor der folgende Code verwendet werden kann ist das Perl Modul Net:SNMP zu installieren (z. B. mit: cpan install use Net::SNMP).

Zuerst ist folgender Code in 99_myUtils.pl einzufügen:

use Net::SNMP;

sub

snmpCheck($$)

{

my ($airport,$client)= @_;

my $community = "public";

my $host = $airport;

my $oid = ".1.3.6.1.2.1.3.1.1.2";

#my $oid = ".1.3.6.1.2.1.3.1.1.2.25.1.10.0.1";

my ( $session, $error ) = Net::SNMP->session(

-hostname => $host,

-community => $community,

-port => 161,

-version => 1

);

if( !defined($session) ) {

return 0;

return "Can't connect to host $host.";

}

my @snmpoids = ();

my $response = $session->get_next_request($oid);

my @nextid = keys %$response;

while ( @nextid && $nextid[0] && $nextid[0] =~ m/^$oid/ ) {

push( @snmpoids, $nextid[0] );

$response = $session->get_next_request( $nextid[0] );

@nextid = keys %$response;

}

if( !defined($response = $session->get_request( @snmpoids ) ) ) {

return 0;

}

foreach my $value (values %$response) {

return 1 if( $value eq $client )

}

return 0;

}

Danach lässt sich das Mobilgerät so überwachen:

define iPhone PRESENCE function {snmpCheck("10.0.1.1","0x44d77429f35c")} 30 30

wobei 10.0.1.1 durch die IP-Adresse der Basestation und 0x44d77429f35c durch die MAC Adresse des Geräts als HEX-Zahl ersetzt werden muss.

Das GEOFANCY Modul

Das Modul ermöglicht über einen sogenannten Webhook Mechanismus (umgangssprachlich oft auch als "Push" benannt) das aktive Melden des aktuellen Standortes. Die iPhone Apps Geofency und Geofancy können dann aktiv und quasi in dem Moment, wo man den Wohnbereich betritt oder verlässt, benachrichtigen. Android Nutzern können EgiGeoZone Geofence nutzen. Das geht nochmals um einiges schneller, als die Erkennung im WLAN, bei der die Anwesenheit nur in (engen) Zyklen aktiv geprüft werden muss. Gleichzeitig werden Ressourcen in FHEM geschont. Die aktuelle Implementierung im iPhone 5S mit dediziert für das Tracking zuständigem Chip ist so gut, dass der Akku ebenfalls sehr geschont wird.

Modul in FHEM einrichten

Das Modul ist mit einer einfachen Definition sofort betriebsbereit:

define geofancy GEOFANCY geo

Damit nimmt FHEM unter http://192.168.178.1:8083/fhem/geo entsprechende Meldungen des iPhones entgegen. Damit das nicht nur über das lokale WLAN funktioniert, bedarf es allerdings noch einiger zusätzlicher Maßnahmen. FHEM muss vom Internet erreichbar gemacht werden, dabei sollte unbedingt an die Absicherung des Zugriffs gedacht werden.

Zunächst einmal habe ich bei mir eine eigene FHEMWEB Instanz dafür angelegt:

define WEBhook FHEMWEB 8088 global attr WEBhook column Alarms: Apartment: Living: Bedroom: Kitchen: Sonos: Residents: Weather: Bathroom: Logs: Statistics: DashboardRoom: System: hidden: all: attr WEBhook hiddenroom input,detail,save,Unsorted,Everything,CUL_HM,FS20,Commandref,style,Edit files,Select style,Logfile,Floorplans,Remote doc,FileLogs,Apartment,Bathroom,Bedroom,Kitchen,Living,Residents,System,Weather,Event monitor,NEW attr WEBhook room hidden attr WEBhook webname webhook

Damit ist unter der URL http://192.168.178.1:8088/webhook/geo das GEOFANCY Modul erreichbar. Ich verstecke in dieser Ansicht noch alle Räume, die ich so habe. Wer die Raumnamen allerdings kennt, kann sie trotzdem aufrufen. Die Anzeige in den Räumen kann man mit dem Attribut column und entsprechend leeren Definitionen verstecken. Nun muss man explizit den Devicenamen kennen, um noch etwas über die Konfiguration in Erfahrung bringen zu können. Auch wenn das Security-by-Obscurity ist - ich fühle mich wohler damit.

Webhook weiter absichern

Mit Hilfe eines allowed-Devices lässt sich die FHEMWEB Instanz noch weiter absichern indem nur die tatsächlich benötigten Kommandos erlaubt werden (in diesem Fall keine) und damit alle anderen nicht erlaubten (attr,define,get,set,...) automatisch nicht mehr zur Verfügung stehen:

define allowedWEBhook allowed attr allowedWEBhook allowedCommands , attr allowedWEBhook allowedDevices , attr allowedWEBhook validFor WEBhook

Außerdem ist dringend zu empfehlen, den Zugriff über TLS/SSL und HTTP Basic-Authentication weiter abzusichern. Läuft FHEM auf einem Raspberry Pi, dann empfehle ich dazu die Konfiguration eines ReverseProxy (vorzugsweise HAproxy, Pound oder Varnish, notfalls auch Nginx oder Apache); damit ist man am flexibelsten und kann auch alle FHEMWEB Instanzen direkt über einen einzigen Port (meist 443, der HTTPS Standard Port) zusammenfassen. Ich möchte hier allerdings beschreiben, wie weit man mit FHEM Bordmitteln kommt und nehme das Beispiel einer Installation auf einer Fritzbox.

Wie TLS aktiviert wird, steht in der Commandref für FHEMWEB. Um die Kommandos auf der Fritzbox ausführen zu können, muss zuerst Telnet aktiviert werden (bitte Google benutzen). Anschließend wechselt man auf der Fritzbox ins Verzeichnis /var/media/ftp/fhem und kann dann den Hinweisen aus der Commandref unter dem Punkt HTTPS folgen. Letztlich fehlt noch das entsprechende Attribut:

attr WEBhook HTTPS

Als nächstes aktivieren wir Benutzername+Passwort für den Zugriff. Die commandref für allowed gibt auch hier unter dem Punkt basicAuth entsprechende Hinweise. Wir fügen hier einfach mal einen Benutzer "webhook" mit dem Passwort "Geofancy" hinzu, das sieht dann so aus:

attr allowedWEBhook basicAuth { "$user:$password" eq "webhook:Geofancy" }

Weitere Infos zur Absicherung gibt auch FritzBox Webzugriff absichern.

Um zu testen, ob unsere Absicherung erfolgreich war, kann man die URL https://192.168.178.1:8088/webhook/geo aufrufen (wichtig ist, dass man jetzt https und nicht mehr http eingibt; ansonsten bekommt man keine Antwort). Eine Zertifikatswarnung kann getrost ignoriert werden, verschlüsselt wird trotzdem. Es sollte auch eine Passwort Abfrage kommen und die Eingabe der entsprechenden Daten sollte dann zu einer entsprechenden Meldung vom GEOFANCY Modul führen:

NOK No data received, see API information on http://wiki.geofancy.com

Das ist ok, schließlich sind wir keine App, sondern der Mensch, der nur mal eben prüfen will :-)

Zugriff vom Internet ermöglichen

Das ist je nach Fritzbox und Software Version unterschiedlich. Grundsätzlich gilt: Eine Weiterleitung des ports 8088 vom Internet auf das laufende FHEM auf Port 8088 intern ist von AVM so nicht vorgesehen. Bei mir führte folgendes zum Erfolg:

- Einloggen per Telnet auf der Fritzbox (ich habe FritzOS 6 installiert)

- Konfiguration editieren mittels "nvi /var/flash/ar7.cfg"

- Suchen nach richtiger Zeile durch Eingabe von "/internet_forwardrules" und Enter

- Hinzufügen einer weiteren Zeile (Vorsicht, die bestehende Zeile endet mit ; und das muss in , umgeändert werden, so dass das ; schließlich am Ende der Zeile steht.

So sieht es bei mir vorher aus:

internet_forwardrules = "tcp 0.0.0.0:488 0.0.0.0:488 0";

Hinterher:

internet_forwardrules = "tcp 0.0.0.0:488 0.0.0.0:488 0", "tcp 0.0.0.0:8088 0.0.0.0:8088 0";

Danach mittels ":x" abspeichern und sofort per "reboot" die Box neu starten, um diese Änderungen zu aktivieren. Das ist wichtig; ansonsten zeigt die Erfahrung, dass die Änderung nicht dauerhaft erhalten bleibt und die gerade gemachten Änderungen verloren gehen.

Wer die Einstellungen zu "internet_forwardrules" bei sich nicht finden kann, hat womöglich eine andere Version als ich oder ein leicht anderes Gerät und bemüht am besten Google, was er tun kann, um das Gleiche zu erreichen. Möglicherweise tauchen die Einträge auch erst auf, wenn man mal über das Webinterface ein Forwarding eingerichtet hatte.

Hat man einen DynDNS Dienst oder myFritz auf der Fritzbox aktiviert, so kann man jetzt auch von draußen auf den Webhook zugreifen. Das kann man prüfen, indem man das iPhone aus dem WLAN ausbucht und einmal die externe Adresse eingibt, also z.B. https://meindyndns.org:8088/webhook/geo.

Weitere Alternativen für den Zugriff aus dem Internet

Als Alternative zum Port Forwarding kann man sich auch per VPN in das lokale Netzwerk einwählen. iOS bietet dazu auch eine automatische Aktivierung des VPN (VPN on Demand), wie z.B. hier beschrieben wird.

Auch eine Alternative ist, das Portforwarding nicht direkt an FHEM einzurichten, sondern an einem im Netzwerk laufenden Reverse-Proxy, der dann seinerseits die Anfragen an FHEM weiterleitet. Dies kann z.B. Apache, Nginx oder am besten HAproxy sein. Letzterer ist dabei sehr flexibel, allerdings nicht unbedingt einfach zu konfigurieren. Ein paar Inspirationen diesbezüglich gibt es z.B. hier und hier. Wer pfSense nutzt, findet diesen Artikel womöglich auch interessant. Er zeigt auch, dass mit HAproxy noch weit mehr möglich ist. Der Reverse-Proxy sollte dabei auch unbedingt der TLS Termination Point sein (TLS Offloading). Nicht nur spart man sich dann die Aktivierung von TLS in FHEM, sondern man hat auch mehr Einfluss darauf, wie TLS arbeitet (z.B. Deaktivierung von SSLv3, forcieren von TLSv1.2, nur als sicher eingestufte Cipher Suite... siehe auch Infos auf der Mozilla Website).

Einrichten in der Geof[e|a]ncy.app

Hat das alles soweit geklappt, können endlich in der Geofency.app bzw. Geofancy.app am iPhone die gewünschten Bereiche definiert werden. Am Besten zuvor in den Global Settings die folgenden Einstellungen hinterlegen:

- URL: https://meindyndns.org:8088/webhook/geo

- POST (oder GET, ist egal - das FHEM Modul kann beides)

- HTTP Basic Authentication: EIN (entsprechend Username und Password eintragen)

Anfänglich ist es empfehlenswert noch "Notification on success" und "Notification on Failure" einzuschalten. Ersteres kann man ausmachen wenn man weiß, dass es soweit funktioniert. Über "Send Test-Request" kann man einmal einen Test schicken und erhält das Ergebnis entsprechend dargestellt. Es sollte sowas kommen wie

POST Success: test OK. In Geofancy.app gibt es keine Rückmeldung über den Erfolg des Testrequests. In FHEM sollten sich durch den Testrequest jedoch die Readings sofort aktualisieren (Ggf. ist ein Reload der FHEMWEB-Seite nötig da zusätzliche Tabellenzeilen nicht via Longpoll ergänzt werden).

Funktioniert das soweit, kann man eine neue Lokation als sein Zuhause anlegen. Es empfiehlt sich einen ID-Namen zu setzen; dieser ist dann in FHEM als Name für die Lokation sichtbar. Für die eigene Wohnung empfiehlt sich hier "home" (da dies auch direkt vom RESIDENTS Modul so verwendet werden kann). Man kann auch Trigger für andere Standorte anlegen. FHEM weiß dann sogar, wenn ihr im Büro seid und könnte sich dabei auch unterschiedlich verhalten, als wenn ihr "auf Achse" seid. Bei letzterem ist der Status im GEOFANCY Modul "underway", was so viel heißt wie "unbekannter Aufenthaltsort".

Hinweis: Zumindest für Geofancy.app liefert ein Testrequest wohl zufällige Locations zurück. Die eigenen Location-IDs werden also nicht übergeben, selbst wenn man sich in einem Geofence befindet. Um zu testen muss man sich wohl oder übel selbst bewegen ;-).

GEOFANCY Modul individualisieren

Die im GEOFANCY Modul dargestellten Readings sind nun in etwa so, wenn ihr euch bewegt:

Readings:

2014-01-18 14:37:42 lastDevice -

2014-01-18 14:37:42 lastDeviceUUID 51F23894-AAAA-BBBB-CCCC-0123456789AB

2014-01-18 14:37:42 state dev:51F23894-AAAA-BBBB-CCCC-0123456789AB trig:test id:home lat:48.9999 long:11.9999

Wer genauer hinschaut sieht: Mein iPhone heißt wohl 51F23894-AAAA-BBBB-CCCC-0123456789AB. Damit nun die Readings für mein iPhone richtig angelegt werden, muss ein Device Alias gesetzt werden. Sinnvoll erscheint mir der Vorname des Besitzers:

attr geofancy devAlias 51F23894-AAAA-BBBB-CCCC-0123456789AB:Julian

Weitere Alias-Namen können mit Leerzeichen einfach angehängt werden. Jetzt werden weitere Readings angelegt, sobald GEOFANCY entsprechende Daten vom Mobilgerät empfängt:

Readings:

2014-01-18 14:37:42 Julian arrived home

2014-01-18 14:37:42 currLocLat_Julian 48.9999

2014-01-18 14:37:42 currLocLong_Julian 11.9999

2014-01-18 14:37:42 currLocTime_Julian 2014-01-18 14:37:42

2014-01-18 14:37:42 currLoc_Julian home

2014-01-17 19:18:23 lastArr Julian home

2014-01-17 18:41:46 lastDep Julian Office

2014-01-18 14:37:42 lastDevice Julian

2014-01-18 14:37:42 lastDeviceUUID 51F23894-AAAA-BBBB-CCCC-0123456789AB

2014-01-17 18:41:46 lastLocArr_Julian 2014-01-17 08:58:37

2014-01-17 18:41:46 lastLocDep_Julian 2014-01-17 18:41:46

2014-01-17 18:41:46 lastLocLat_Julian 48.1111

2014-01-17 18:41:46 lastLocLong_Julian 11.1111

2014-01-17 18:41:46 lastLoc_Julian Office

2014-01-18 14:37:42 state dev:Julian trig:test id:home lat:48.9999 long:11.9999

Möchte man nun etwas bestimmtes tun, wenn man nach Hause kommt oder das Heim verlässt, kann man am Besten ein entsprechendes Notify auf das Reading currLoc_Name setzen. Ich aktualisiere lediglich zwei Dummies, durch die dann alle weiteren Notifies ausgelöst werden:

define n_Julian.Presence notify geofancy:currLoc_Julian:.home set Julian.homestatus:FILTER=STATE!=home home

attr n_Julian.Presence room Residents

define n_Julian.absence notify geofancy:currLoc_Julian:.underway {\

if (Value("Julian.homestatus") ne "gone") {\

fhem("set Julian.homestatus:FILTER=STATE!=absent absent");;\

}\

}

define n_Julian.whereabout notify geofancy:currLoc_Julian:.* set Julian.whereabout:FILTER=STATE!=$EVTPART1 $EVTPART1

Wer es noch einfacher möchte (bzw. auch noch mehr Features) schaut sich einmal die neue Modulfamilie aus RESIDENTS[1], ROOMMATE[2] und GUEST[3] an. Diese sind direkt auf GEOFANCY abgestimmt. Dabei kann das devAlias Attribut entfallen und man hinterlegt die UUID stattdessen direkt im ROOMMATE oder GUEST Device (Attribut r*_geofenceUUIDs). Das erspart es für jeden Bewohner und jedes Device zig unterschiedliche Devices der Typen Notify, DOIF oder Watchdog anlegen und pflegen zu müssen.

Wer mehr Kontrolle möchte kann natürlich bei notify, DOIF und Co. bleiben: define n_rr_Julian.location notify geofancy:currLoc_Julian:.* set rr_Julian:FILTER=location!=$EVTPART1 location $EVTPART1. Wobei "Julian" dabei als devAlias in GEOFANCY eingtragen wurde, rr_Julian der Name des ROOMMATE aus RESIDENTS ist. Außerdem wurden die Location-IDs in der Geofency.app bzw. Geofancy.app so gewählt, dass diese direkt einem ROOMMATE-Status entsprechen (also z.B. home, wayhome...).

Beispiele für die Nutzung der Anwesenheitserkennung

Hier sollen Beispiele für den Nutzen von Anwesenheitserkennung aufgezeigt werden.

Abschalten aller Verbraucher (Licht, Musikanlage) beim Verlassen der Wohnung

Typisches Szenario: Man geht ausser Haus, aber hat vergessen im Bad das Licht aus zu machen. Allerdings geht man heutzutage fast garnicht mehr ohne Handy aus dem Haus.

Nun soll FHEM in der gesamten Wohnung das Licht, sowie sonstige Verbraucher ausschalten, wenn ich länger als 15 Minuten ausser Haus bin. Dazu benötigt man zuerst eine structure, die alle Verbraucher und sonstigen Devices, die das betrifft, zusammenfasst.

define Gesamte_Wohnung structure Gesamtes_Licht Licht_Wohnzimmer Licht_Kueche LED_Kueche Licht_Bad Licht_Schlafzimmer AV_Receiver TV_Steckdose attr Gesamte_Wohnung room Wohnung

Nun kann man mittels eines watchdogs eine Überwachung für sein Handy anlegen:

# Überwachen der gesamten Wohnung mittels collectord sowie presenced in jedem Raum define Handy PRESENCE lan-bluetooth XX:XX:XX:XX:XX:XX 127.0.0.1:5222 attr Handy event-on-change-reading state # Ein Event soll nur bei der Änderung des Anwesenheitsstatus (Reading: status) erfolgen. Wichtig für den watchdog!!! # Nach 15 Minuten Abwesenheit (Handy im Status "absent") soll die gesamte Wohnung ausgeschaltet werden. define watchdog_Anwesenheit watchdog Handy:absent 00:15 Handy:present set Gesamte_Wohnung off ; trigger watchdog_Anwesenheit . attr watchdog_Anwesenheit regexp1WontReactivate 1

Anwesenheitserkennung Bluetooth PebbleBee mit PRESENCE Modul

Im Forum gibt es einen langen Beitrag über die Einrichtung eines BT-Tag an einem RaspberryPI mit FHEM. Dabei werden Skripte wie blescan.pl und lepresenced genannt. Da mittlerweile viele neue Informationen zusammen gekommen sind wurde der Wiki Eintrag erstellt.

Im Folgenden wird die Konfiguration für LE Deviced (z.B. Gtags,Pebbles etc.) und NICHT LE Device (z.B. IPhone) beschreiben.

Wo finde ich denn lepresenced?

lepresenced kann über Github heruntergeladen werden (Link weiter unten)

Was ist der Vorteil gegenüber blescan.pl?

blescan.pl hat u. a. das Problem, dass dank der wundervollen Bluetooth-Implementierung unter Linux ab und zu der Scan fehlschlägt und das Interface resettet werden muss. Das tut blescan.pl auch mit aller Gewalt. Dazu kommt, dass bei längeren Scanzeiten und vielen Tags sich die Prozesse anstauen, weil immer nur auf einen Tag "gewartet" wird. Außerdem wurden mit der Einführung von lepresenced sämtliche Supportverträge gekündigt lepresenced läuft dauerhaft und merkt sich bei allen sendenden Tags den Zeitstempel des letzten Empfangs.

Getestete Hardware/Software

- Raspbian System - wheezy, Jessie

- BT-Dongle - CSL NET BT USB2.0 Stick, Bluetooth V4.0, Nano

Achtung: Es muss ein BT V4.0 oder höher verwendet werden. Nur dieser unterstützt LowEnergy - BT-TAG - Gtag von Gigaset, TrackR, UDOO Neo, PebbleBee, iTag von Unitec, X4-LIFE Multifunkti BL-Anhänger, iTag Wireless Anti, Trackr bravo

BT Dongel am PI installieren

Um den BT Dongle (hier: CSL NET BT USB2.0) am PI verwenden zu können, müssen die notwendigen Pakete über die Paketverwaltung von debain nachinstalliert werden. Wer bereits ein BT-Dongle installiert hat, kann diesen Schritt überspringen.

apt-get install bluetooth

Nach erfolgreicher Installation der Pakete sollte der RaspberryPI neu gestartet werden.

sudo reboot

Nach dem erfolgten Reboot bitte das Log des Raspberry auf folgende Einträge prüfen:

Feb 12 19:52:55 fhem kernel: [ 4.773600] Bluetooth: Core ver 2.20 Feb 12 19:52:55 fhem kernel: [ 4.773748] NET: Registered protocol family 31 Feb 12 19:52:55 fhem kernel: [ 4.773765] Bluetooth: HCI device and connection manager initialized Feb 12 19:52:55 fhem kernel: [ 4.773797] Bluetooth: HCI socket layer initialized Feb 12 19:52:55 fhem kernel: [ 4.773821] Bluetooth: L2CAP socket layer initialized Feb 12 19:52:55 fhem kernel: [ 4.773890] Bluetooth: SCO socket layer initialized Feb 12 19:52:55 fhem kernel: [ 4.797531] usbcore: registered new interface driver btusb

Sobald der BT-Dongle erkannt wurde leuchtet (wenn vorhanden) auch die blaue/gelbe LED am Dongle auf.

BT-Tags aktivieren

Jetzt kann der BT-Tag aktiviert werden. Bei einigen Tags muss dafür die Batteriesicherung gezogen werden.

Einen Tag wird mit folgendem Befehl auf der Konsole gesucht:

sudo hcitool lescan

Ausgabe z.B.:

LE Scan ...

7C:2F:80:A1:XA:XD (unknown)

7C:2F:80:A1:XA:XD Gigaset G-tag

7C:2F:80:A1:X4:X1 (unknown)

Eine Übersicht über die möglichen Befehle von hcitool gibt es mit der Eingabe von:

sudo hcitool

Ausgabe z.B.:

hcitool - HCI Tool ver 5.23

Usage:

hcitool [options] <command> [command parameters]

Options:

--help Display help

-i dev HCI device

Commands:

dev Display local devices

inq Inquire remote devices

scan Scan for remote devices

name Get name from remote device

info Get information from remote device

spinq Start periodic inquiry

epinq Exit periodic inquiry

cmd Submit arbitrary HCI commands

con Display active connections

cc Create connection to remote device

dc Disconnect from remote device

sr Switch master/slave role

cpt Change connection packet type

rssi Display connection RSSI

lq Display link quality

tpl Display transmit power level

afh Display AFH channel map

lp Set/display link policy settings

lst Set/display link supervision timeout

auth Request authentication

enc Set connection encryption

key Change connection link key

clkoff Read clock offset

clock Read local or remote clock

lescan Start LE scan

lewladd Add device to LE White List

lewlrm Remove device from LE White List

lewlsz Read size of LE White List

lewlclr Clear LE White list

lecc Create a LE Connection

ledc Disconnect a LE Connection

lecup LE Connection Update

Falls beim SCAN kein Tag gefunden wird, sollte das BT Interface neu gestartet werden. Dazu ist kein Reboot des PI notwendig.

sudo hciconfig hci0 down

sudo hciconfig hci0 up

sudo hcitool dev

Anleitung für ein LE Device (z.B. Gtags,Pebbles etc.)

Herunterladen des Skripts lepresenced.

https://github.com/mhop/fhem-mirror/blob/master/fhem/contrib/PRESENCE/lepresenced

Zur "Installation" des Skripts folgendermaßen vorgehen: Unter /fhem manuell den Ordner „script“ anlegen:

mkdir script

Datei lepresenced reinkopieren und ausführbar machen:

sudo chmod +x /opt/fhem/script/lepresenced sudo chgrp -cR dialout lepresenced

Skript erstmalig starten:

sudo ./lepresenced --loglevel LOG_EMERG -d

Kommt beim Starten des Skript eine Fehlermeldung, müssen die Abhängigkeiten aufgelöst werden.

Can't locate Net/Server/Daemonize.pm in @INC (@INC contains: /etc/perl /usr/local/lib/perl/5.14.2 /usr/local/share/perl/5.14.2 /usr/lib/perl5 /usr/share/perl5 / usr/lib/perl/5.14 /usr/share/perl/5.14 /usr/local/lib/site_perl .) at /opt/fhem/lepresenced line 17. BEGIN failed--compilation aborted at /opt/fhem/lepresenced line 17.

Um die Abhängigkeiten aufzulösen muss folgendes nachinstalliert werden und anschließend ein Reboot durchgeführt werden.

sudo apt-get install libnet-server-*

Nach dem letzten Schritt sind alle Bedingungen für eine abschließende Konfiguration der BT-Tags in FHEM abgeschlossen worden.

Jetzt kann der Tag dem FHEM-Server bekannt gemacht werden.

-- Name Modul Modus MAC vom Gtag IP vom PI Port Abfragezeit in Sekunden define MeinGtAG PRESENCE lan-bluetooth xx:xx:xx:xx:xx:xx 127.0.0.1:5333 120

Den absent und present Mode kann man einfach testen, in dem man den Gtag mit Alufolie einwickelt.

Anleitung für ein NICHT LE Device (z.B. IPhone)

Die Installation kann (wie in der commanref beschrieben) über Debian Pakete erfolgen.

.deb package for Debian (noarch): presenced-1.3.deb http://svn.code.sf.net/p/fhem/code/trunk/fhem/contrib/PRESENCE/deb/presenced-1.3.deb .deb package for Raspberry Pi (raspbian): presenced-rpi-1.3.deb http://svn.code.sf.net/p/fhem/code/trunk/fhem/contrib/PRESENCE/deb/presenced-rpi-1.3.deb

sudo dpkg -i presenced-rpi-1.3.de

Installation perl script file (Auszug commanref)

direct perl script file: presenced http://svn.code.sf.net/p/fhem/code/trunk/fhem/contrib/PRESENCE/presenced

Nach dem letzten Schritt sind alle Bedingungen für eine abschließende Konfiguration der BT-Tags in FHEM abgeschlossen worden. Jetzt kann der Tag dem FHEM-Server bekannt gemacht werden.

-- Name Modul Modus MAC vom Gtag IP vom PI Port Abfragezeit in Sekunden define MeinGtAG PRESENCE lan-bluetooth xx:xx:xx:xx:xx:xx 127.0.0.1:5333 120

Automatischer Start

Damit das leprecend Skript beim Systemstart mitgestartet wird, sollte eine Crontab Eintrag gesetzt werden. Alternativ die rc.local anpassen. Ersteres würde so aussehen:

Ein sh-Skript mit dem Inhalt:

sudo start-stop-daemon -d /opt/fhem/script -S -x /opt/fhem/script/lepresenced

unter dem Verzeichnis /home/pi ablegen, welches sich init_start.sh nennt.

Das Skript dann unter: sudo crontab -e einhängen mit folgender Folge:

@reboot /home/pi/init_start.sh

Zweiteres so:

sudo nano /etc/rc.local

Datei rc.local, freie Stelle suchen, vor "exit 0":

# Start lepresenced /opt/fhem/script/lepresenced --loglevel LOG_EMERG -d exit 0

Batterieüberwachung (aktuell nur G-Tags)

Leider überträgt der G-Tag nach der Einrichtung als Device in FHEM kein Reading mit seinem aktuellen Batteriestatus. Dem wurde mit Hilfe des Forum Abhilfe geschaffen. Im Folgenden wird erläutert wie die Batterieüberwachung eingerichtet werden kann.

Anlegen eines Shellskript auf dem Raspberry System. Die Parameter <<MAC-Adresse>> und <<TagName>> müssen durch die Werte des auszulesenden G-Tags ersetzt werden.

#!/bin/bash

stringZ=$(sudo gatttool -b 5C:2B:80:C1:14:41 --char-read --handle=0x001b)

stringZ=${stringZ:33:2}

stringZ=$(echo "$stringZ" | tr a-f A-F)

decimal=$(echo "ibase=16; $stringZ" | bc)

perl /opt/fhem/fhem.pl 7072 "setreading MeinGtag Batterie $decimal"

Dem Device in FHEM (hier MeinGtag) ein userReading mit dem Namen Batterie hinzufügen. Das Shellskript mit folgendem Befehl starten:

./GtagBatterie.sh

Wichtig ist hierbei, dass Skript mit "./" und nicht mit "sh" aufzurufen. Beim Aufruf mit "sh GtagBatterie.sh" produziert es einen Fehler

GtagBatterie.sh: 3: GtagBatterie.sh: Bad substitution

Das Reading wird auf den ausgelesenen Wert der Batterie gesetzt.

Hinweis: Es sollte für jeden G-Tag ein eigenes Skript abgelegt werden. Das Skript kann per crontab oder fhem Kommando (system) regelmäßig aufgerufen werden.

Batterieüberwachung (alle Devices vom Typ "MODE=lan-bluetooth")

Übernahme einer weiteren Möglichkeit um den Batteriestatus von LE Devices abzurufen und in FHEM als Reading darzustellen. Dabei geht es darum, dass der Batteriezustand für alle LE Devices, die bereits in FHEM konfiguriert sind und per lepresenced überwacht werden, automatisch ermittelt wird. Referenzierend auf den Forumsartikel [Erweiterung: Anwesenheitserkennung/Batterieüberwachung].

Vorteile:

- Automatische Ermittlung aller in FHEM konfigurierten LE Devices

- Möglichkeit, die o.g. Deviceermittlung im Script zu umgehen

- Es werden nur Devices abgefragt, die im Status "present" sind, also mit ziemlicher Sicherheit auch verfügbar sind

- Ein evtl. auf dem FHEM telnet-Port gesetztes Passwort kann im Script hinterlegt werden

Voraussetzung:

Funktionierendes lepresenced - siehe Anleitung für ein LE Device (z.B. Gtags,Pebbles etc.)

socat - TCP port forwarder

sudo apt-get update && sudo apt-get install socat

gatttool - Bestandteil von bluez

gatttool ist auf den meisten Distributionen im bluez-Paket, allerdings nicht bei Opensuse. Dort muss man das Sourcepaket von bluez installieren und selbst kompilieren. gatttool sollte dann nach /usr/bin oder /usr/local/bin kopiert werden,

Zusätzlich zu den notwendigen Erweiterungen werden für die Ausführung von gatttool Root-Rechte benötigt!

Das Script selbst gibt es hier: lebattery

Am Besten unter /opt/fhem/script/lebattery speichern und ausführbar machen:

sudo su -

mkdir /opt/fhem/script

cd /opt/fhem/script

wget https://raw.githubusercontent.com/micky0867/lebattery/master/lebattery

chmod 755 lebattery

Je nach Bedarf können im Script noch die folgenden 3 Parameter angepasst werden:

# If allowed_telnetPort is protected by a password, add the password here

TELNETPASSWORD=""

# Attribute for batterylevel in FHEM

ATTRIBUT="batterylevel"

# Use this, if you dont want the script to determine the tags on its own

LETAGS=""

Das Skript wird dann per cron-Aufruf unter root folgendermaßen gestartet:

/opt/fhem/script/lebattery -v

Ausgabe des Skripts, wenn es mit dem Verbose Parameter -v gestartet wird.

Beide Devices sind vom Typ NUT mini, das Device mit dem FHEM-Namen nut_Micky ist im Status absent. Das zweite Device ist im Status present.

Determining address for nut_Micky ... nut_Micky is in state absent, no further action required Determining address for nut_Test ... Fetching batterylevel for nut_Test (F3:44:04:81:54:89) ... Setting batterylevel for nut_Test to 100%

Problemlösungen

Falls es Probleme beim Starten des Skripts gibt bzw. man das Skript ohne Reboot des Systems neustarten möchte, kann man dies per kill Befehl erledigen.

ps -ef | grep lepresenced

sudo kill <pid>

Debuglevel lepresenced setzen:

lepresenced --loglevel LOG_DEBUG

Nur das wichtigste Loggen:

lepresenced --loglevel LOG_WARNING

Keinerlei LOG-Einträge

lepresenced --loglevel LOG_EMERG